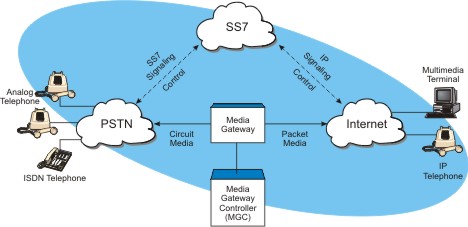

بروتوكول SS7 عبارة عن مجموعة من البروتوكولات الخاصة بالهواتف تم تطويرها عام 1975 هاته البروتوكولات هي المسؤولة عن تنصيب كافة الخدمات الخاصة بالمكالمات الهاتفية وتنصيب وتكوين خدمات اخرى عديده مثل SMS ويعتبر من أشهر البروتوكلات الخاصة بالاشارة و المستخدم بكثرة مع انظمة الاتصالات الارضية PTNs حيث ان الشبكة الخاصة بالاشارة تقوم بالتحكم فى نقل و اعداد الرسائل الى الخلايا مثل الخدمات المميزة ببطاقة الهاتف و الخدمات المجانية.

يتكون هذا البرتوكول من عدة بروتوكلات منفردة حيث يحتوى على الجزء الخاص بنقل الرسائل Message Transfer Part) MTP) حيث يحتوى على 3 مستويات (level 1,2 and 3) كما يوجد ايضا الجزء الخاص بخدمات الشبكة الرقمية المتكاملة المستخدم (Integrated services Digital Network User) والجزء الخاص بالتحكم فى الاتصال Signaling Connection Control Part) SCCP) والجزء الخاص بتحديد قدرات النقل Transmission Capabilities Application Part) TCAP).

التركيب العام لبروتوكول SS7 يضم ثلاث نقاط اشارة هامة :

- نقاط الخدمات (services switching points (SSPs

- نقاط نقل الاشارة (signal transfer Points (STPs

- نقاط تحكم الخدمات (service control points (SCPs

كل نقطة يتم تعريف كود خاصة بها للتعرف عليها و يكون مختلف تماما عن الكود الاخر مثل الايبى فى الشبكات يجب ان يكون مختلف و تتصل كل النقاط عن طريق خطوط اشارة تقريب تكون سرعتها 56 أو 65 Kbps

يوجد في هذا البروتوكول ثغرة خطيرة تتيح للمخترق الكثير من الاختيارات ومنها الوصول الى المعلومات الحساسه لمستخدمي بروتوكول الاتصالات SS7 ومن امثلة هذه المعلومات الوصول الى أماكن الاشخاص من خلال البروتوكل والتقنيه التي استخدمها الهاكر في هذه الحالة هي نفس التقنيه المستخدمه التي تستخدمها مزودات الخدمة او شركات الاتصال في تحديد اماكن المستخدمين من خلال ابراج الاتصالات المنتشره لكل شركة فكما تكلمنا سابقا عن كيف تستطيع شركات الاتصالات او الحكومات تحديد اماكن المستخدمين حتى لو لم يكونوا متصلين بلانترنت او حتى لو كانو يمتلكون هواتف قديمة الطراز يمكنك الاطلاع على هذا الدرس لاخذ فكره اوسع من خلال مشاهدة هذا الفيديو

حيث يمكن ايضا للمخترق ايضا استغلال الثغر في مراقبة لترافيك او البيانات التي تمر داخل الشبكة من خلال عدة برامج اشهرها Wireshark المشهور جدا في إعتراض و قراءة كل المعلومات المارة في الشبكة حيث يقوم هذا التطبيق باعتراض كل البيانات المارة مابين هاتف معين وأقرب برج إتصال متصل به الهاتف ويعمل على تعديلها ليقوم بالحصول على أي رسالة من نوع SMS أو مكالمة هاتفية على هاتف آخر وتم شرح الطريقة او قكرة الاستغلال ايضا في هذا الفيديو القصير .

وتم أستغلال هذه الثغره على مستوى واسع في اختراق الفيس بوك وتطبيق المحادثات الشهير واتساب بلاضافة الى تطبيق تيليجرام وتكلمنا عن كيفية ذلك من خلال مقطعين فيديو على قناتنا في اليوتيوب وارفق لكم المقطعين لمن يريد مشاهدتهما .

و للوقاية من هذه الثغرة ينصح بعدم استخدام ارقام هواتف معروفة من قبل الأصدقاء وربطها بحساباتك الشخصية على الانترنت ومن الأفضل شراء رقم مخصص لحساباتك على الانترنت او استخدام تطبيقات دردشة لا تطلب استخدام رقم ومشفره وتطرقنا لهذا الامر في دروة الامن المعلوماتي . لان هذه الثغره ايضا تتجاوز اقوى خطوات الحمايه وهية التحقق بخطوتين لان الرمز الخاص بتحقق بخطوتين يمر من داحل شبكة SS7 لذلك يمكن للمخترق الولوج له وسرقتة من داخل الشبكة , وتكلمت ايضا بهذا الخصوص في درس الخاص باختراق الفيسبوك من خلال هذا لبروتوكول وعن كيفية حماية انفسكم حتى لو كنتم تضعون رقمكم الهاتفي ومن استغلال هذه الثغره او تطبيقها عليكم

ومن خلال تجربتي الشخصية للبروتوكول ارى ان الثغره خطيرة جدا لما تتيحه من خيارات كبيره للمخترق ووتيح له الوصول لمعلومات حساسه عن المستخدمين دون شعورهم لان تقنية Man-in-the-Middle او ما تسمى رجل في المنتصف لا تشعر الضحايا بان هناك عملية تجسس على معلوماتهم لذلك يتوجب عليكم أخفاء بياناتكم الحساسة مثل ارقام هواتفكم فمجالات هذه الثغرة كبيرة جدا وتتوسع الى اختراق الحسابات البنكيه او بطاقات الائتمان ..ألخ .

كيفيه يتم استخدامها

ردحذفاريد التكلم معك عبر فيسبوك.

ردحذفرجاءا

اريد حسابك. التكلم معك عبر فيسبوك

ردحذفرجاءا

مش عارفه اعملو

ردحذفشرح جيد 😇

ردحذفهلووو

ردحذفاريد التحدث معك بالواتساب او الفيس بوك رجاءا

ردحذفالسلام عليكم، محتوى مفيد وأسلوب رائع. عندي بعض الاستفسارات وانا ابحث عن الإجابة للاستفادة. هل لي أن اتواصل معك؟

ردحذفلم أفهم شيء

ردحذف